São Paulo/SP – 30 de janeiro de 2023. O termo phishing vem do inglês que significa “capturar” dados sigilosos, é uma prática que busca capturar informações de um indivíduo/empresa.

*Por Otavio Lima

A criminalidade digital é um assunto que tem tomado muito espaço na mídia, existem diversos tipos de crimes cibernéticos acolhidos pela técnica da engenharia social, mas o tema deste artigo é um em específico: phishing.

O termo phishing vem do inglês que significa “capturar” dados sigilosos, é uma prática que busca capturar informações de um indivíduo/empresa. Geralmente são conteúdos convidativos para que vítimas submetam dados sensíveis como, por exemplo: CPF, e-mail, dados bancários, mensagens de texto entre outros, canais de comunicação que permitam que o criminoso consiga tirar proveito dessas informações.

De onde vem?

As notificações envolvendo phishing, podem ser qualquer tipo de conteúdo que envolva atrair o usuário por meio de uma ação ou fornecimento de informações, sejam elas pessoais ou do meio corporativo. Existem diversas categorias de vetores de ataque, esses geralmente funcionam com chamadas, que possibilita o usuário a clicar em links suspeitos, instalar um software malicioso ou atualizar alguma informação pessoal.

Quais são os vetores de ataque mais comuns?

Os formatos de vetores estão cada vez mais realistas em um conteúdo falso, para garantir que a vítima caia no golpe. Inclusive se adaptando aos formatos das mídias de comunicação, aumentando as possibilidades do atacante.

Veja abaixo alguns exemplos:

- Smishing (phishing por SMS);

- Golpes de WhatsApp (cupons e sites falsos);

- Redes sociais (posts promovidos, descontos);

- Links maliciosos no Google AdWords (busca de palavras-chave);

- Chamadas telefônicas convencionais (passando-se por empresas);

- Domínios falsos (com códigos ASCII e caracteres unicode de outros idiomas).

Tipos de Phishing

Além de saber de onde vem os ataques de phishing é importante conhecer os principais tipos, veja abaixo:

| Tipos de Phishing | |

| Nome | Descrição |

| Scam | Indução da vítima a vazar dados sigilosos, geralmente através de links ou arquivos contaminados. |

| Blind Phishing | Disparo e-mails aleatórios (com conteúdo malicioso), onde se espera que o usuário caia. |

| Spear phishing | Esse phishing está atrelado a atacar um grupo específico de pessoas. |

| Clone phishing | Um golpe que “falsifica” uma landing page ou site, essa página de cadastro pode fornecer informações ao criminoso. |

| Whaling | Tem como objetivo, atacar uma vítima com maior poder aquisitivo, usando o governo ou a justiça como porta-voz. |

| Vishing | Utilizam mecanismos de voz ou ligações, para roubar informações do indivíduo. |

| Pharming | Envenenamento de DNS para atingir usuários em larga escala. |

| Smishing | Por meio de SMS esse formato, entrega mensagens altamente urgentes, que provocam uma ação imediata do usuário, vazando informações. |

O Phishing na América Latina

Segundo o Panorama de Ameaças da Kaspersky realizado em 2022 mostra que o Brasil registra mais de 1,5 mil golpes com mensagens fraudulentas (phishings) nos tornando o polo de criminalidade quando o assunto é ataque cibernético.

A pesquisa também revelou os alvos de ataques desses criminosos: 27% buscam roubar credenciais de internet/mobile banking, 22% visam roubar credenciais de redes sociais, 18% roubam credenciais de serviços online (loja online, streamings etc.), 9% usam temas de serviços financeiros para roubar senhas e 7% querem dados de pagamentos (cartão de crédito).

Como as empresas são atingidas por esse tipo de crime

Um caso noticiado pela Forbes em 2019, teve muito destaque nessa área. A grande Toyota perdeu cerca de US$37 milhões de dólares, por um golpe de phishing. Criminosos conseguiram convencer uma autoridade financeira por e-mail, utilizando a técnica de engenharia social, solicitando uma transferência eletrônica de fundos, se passando por uma empresa terceirizada da Toyota. Esse é um exemplo de como uma empresa pode cair em um golpe de phishing e colocar em risco ambientes de sigilo.

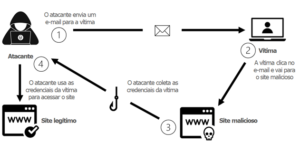

No caso das empresas, esse processo pode se dar por um colaborador que vai ter acesso ao conteúdo atrativo, como foi no caso da Toyota.

Veja abaixo um fluxo que resume o andamento do golpe:

Como as empresas são atingidas por Phishing

Mas o que fazer para evitar cair em golpes de Phishing?

O principal passo para se munir desse evento é se manter informado e atento a qualquer notificação recebida. Também é interessante investir em treinamentos com foco em conscientização ou suporte de equipes que oferecem uma segurança maior para os seus colaboradores.

Para te ajudar leia a lista de boas práticas abaixo:

- Cuidado com textos sensacionalistas e ofertas incríveis demais;

- Golpes de WhatsApp (cupons e sites falsos);

- Evite preencher cadastros ou enviar informações;

- Invista na proteção de credenciais e senhas;

- Use autenticação em duas etapas;

- Use softwares de segurança e antivírus;

- Treinar a equipe e aumentar a conscientização.

Conclusão

Por fim, sabemos que esse problema está longe de acabar, principalmente com o avanço da internet e de grandes tecnologias. Mesmo de forma simples essas falhas podem prejudicar e muito o desenvolvimento de uma empresa e gerar prejuízos financeiros e trabalhar o conceito da informação e segurança é a melhor forma de se prevenir.

— Otavio Lima é Cyber Security Consultant | RED TEAM na [SAFEWAY]

Como podemos Ajudar?

A SAFEWAY é uma empresa de consultoria em Segurança da Informação reconhecida pelos seus clientes por oferecer soluções de alto valor agregado por meio de projetos que atendam integralmente às necessidades do negócio. Em 14 anos de experiência, acumulamos diversos projetos de sucesso que nos renderam credibilidade e destaque em nossos clientes, os quais constituem em grande parte as 100 maiores empresas do Brasil.

Hoje por meio de 25 parcerias estratégicas com fabricantes globais e de nosso SOC, a SAFEWAY é considerada uma one stop shopping com as melhores soluções de tecnologia, processos e pessoas. Possuímos tanto a habilidade técnica quanto a experiência necessária para auxiliar sua empresa no processo de estruturação de controles e preparação do ambiente para implantação de SGSI, SGS ou SGCN e, consequentemente, certificação de operações, serviços ou empresas as normas ISO27001, ISO20000 ou ISO22301.

Com o intuito de apoiar as empresas nesse processo de avaliação e adequação aos requisitos da LGPD, a [SAFEWAY] possui em seu portfólio de serviços, o Cybersecurity Health Check cujo objetivo é executar um diagnóstico dos controles de CyberSecurity, Segurança da Informação e Privacidade de Dados implementados na sua empresa, contemplando os pilares de Processos, Pessoas e Tecnologia.

Por meio do Cybersecurity Health Check, são identificados os riscos associados a segurança da informação e privacidade dos processos e atividades internas, os controles existentes e avaliados novos controles de acordo com o porte de sua organização para aumentar o nível de maturidade e compliance, de acordo com as boas práticas de segurança da informação. Caso deseje mais informações, entre em contato com um de nossos especialistas!